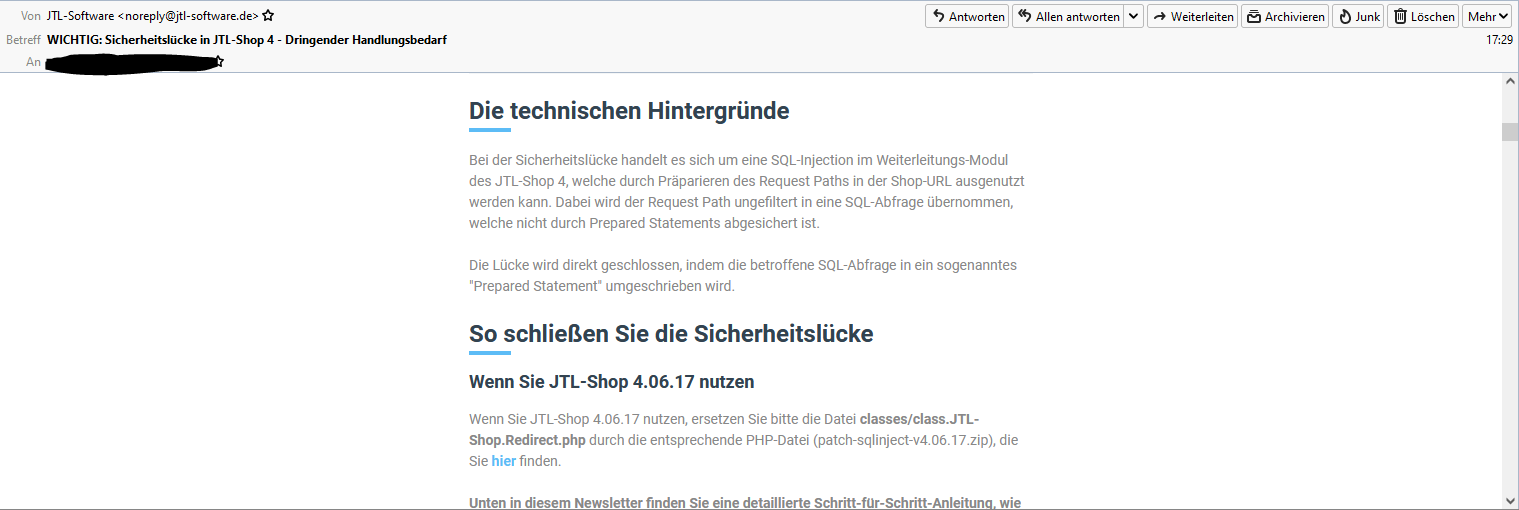

JTL Software kommuniziert heute um 17:29 Uhr – NACH Feierabend sämtlicher IT-ler – eine kritische Sicherheitslücke in seinem Shopsystem an deren Kunden und Dienstleister. Bemerkenswert, dass zum Zeitpunkt der Benachrichtigung bei JTL selbst gehosteten Shops die Lücke geschlossen worden ist. Das deutet darauf hin, dass die Lücke an diesem oder dem Vortag bereits im Unternehmen bekannt war. Der ungeschickt gewählte Zeitpunkt der Benachrichtigung bringt Händler nun in Gefahr. Mutmaßlich betroffen sind über 1.000 Shops, so ein Sicherheitsexperte.

Potenzielle Angreifer können die Nacht nutzen, um gezielt JTL-Shops abzuscannen und die Shops zu infiltrieren. Eine bedachte Kommunikation würde die Händler schützen. Denn welche Händler oder IT-Dienstleister sind um 17:29 Uhr noch reaktionsfähig? Die Wenigsten!

Why I buy from Amazon, exhibit A: SQLi due to lack of prepared statements.

Possibly > 1000 Web Shops affected according to a quick and dirty @leak_ix search https://t.co/zFye0MthAT

— Flüpke (@fluepke) November 4, 2021

Das bedeutet also, dass böswillige Hacker nun die ganze Nacht Zeit haben, diese Lücke auszunutzen.

Eine bedachte und verantwortungsvolle Kommunikation hätte das verhindern können

Entweder hätte JTL Software ihre Kunden heute gegen Mittag oder Morgen früh über das Sicherheitsrisiko informieren sollen. Dadurch wäre ausgeschlossen, dass es einen gewichtigen Zeitraum gibt, in denen Angreifer den Shops und Unternehmen schaden können.

Nein @JTLSoftware, eine krittische Sicherheitslücke in einem Shop-System macht man am besten nicht nach Feierabend aller IT-ler publik. Strategisch wäre wohl vormittags klüger gewesen. Das bedeutet für mich jetzt Nachtschicht. Danke. pic.twitter.com/XKLm89qf3k

— moki11so (@moki11so) November 4, 2021

Kommentar

Es ist erschreckend, wie verantwortungslos und gefährlich JTL Software hier arbeitet. Unbedacht und nicht kundenzentriert. Jedem Praktikanten sollte es einleuchten, dass eine Information über eine Sicherheitslücke nach Feierabend den Betroffenen nicht hilft. Im Gegenteil, diese Information schafft doch gerade erst die Möglichkeit, dass bösartige Wettbewerber, aka Angreifer, die vorhandene Zeit nun nutzen und schaden.

„Ach ja, die JTL-Gehosteten Shops wurden schon gepatched. Das klingt danach, dass JTL schon früher davon wusste. Da hätte es nicht geschadet, bis morgen früh damit zu warten. Ein potenzieller Angreifer kann nun das Netz nach JTL-Shops abscannen und entsprechend Infiltrieren, bis die IT-Admins morgen den Patch eingespielt haben. Vermutlich geht das sogar erschreckend schnell auf Masse“, so die Einschätzung eines Dienstleisters.

Tja und da wäre jetzt die Berichterstattung. Ist sie gut? Zu früh? Potenziert sie die Gefahr oder erreicht sie Händler, die heute Nacht noch handeln? Eine schwierige Frage. Was meint ihr?

Ist es nicht auch DSGVO-technisch die Pflicht, die Kunden so schnell wie möglich zu informieren?

Dass sie es bei sich schon gepatcht hatten ist für mich kein Argument – klar, sie mussten erst einmal die Lösung bereit stellen – aber der Patch selber war selbst für mich als Laien in unter einer Minute erledigt. Eine Datei per SSH austauschen, Nachtschicht? Really?

Komisch: JTL hat die Betroffenen informiert und in deren Interesse wäre es wohl gewesen, das nicht zu verbreiten. Dass das nun einige Betroffene öffentlich machen, ist aus meiner Sicht genauso ungut wie eine Rundmail nach Dienstschluss. Aber “Herr Lehrer, ich weiss was” scheint es immer noch zu geben.

..tja, das ist tatsächlich der Knackpunkt. Weiter informieren um mehr Betroffene zu erreichen oder es nicht zu machen und erst am nächsten tag informieren. Du liest es im Kommentar: Ich bin und war mir da auch nicht sicher was das richtige verhalten ist.