Sowohl in der JTL-Facebookgruppe als auch im JTL-Forum tauchte heute eine Mitteilung und eine Warnung vor einem schwerwiegendem Datenleck auf. Es ist mit einem frei zugängigen Tool möglich, die Datenbank-Zugangsdaten zu entschlüsseln und dann Daten zu manipulieren. Hierdurch entstehen für Händler erhebliche und gefährliche Sicherheitsrisiken.

Das ist passiert

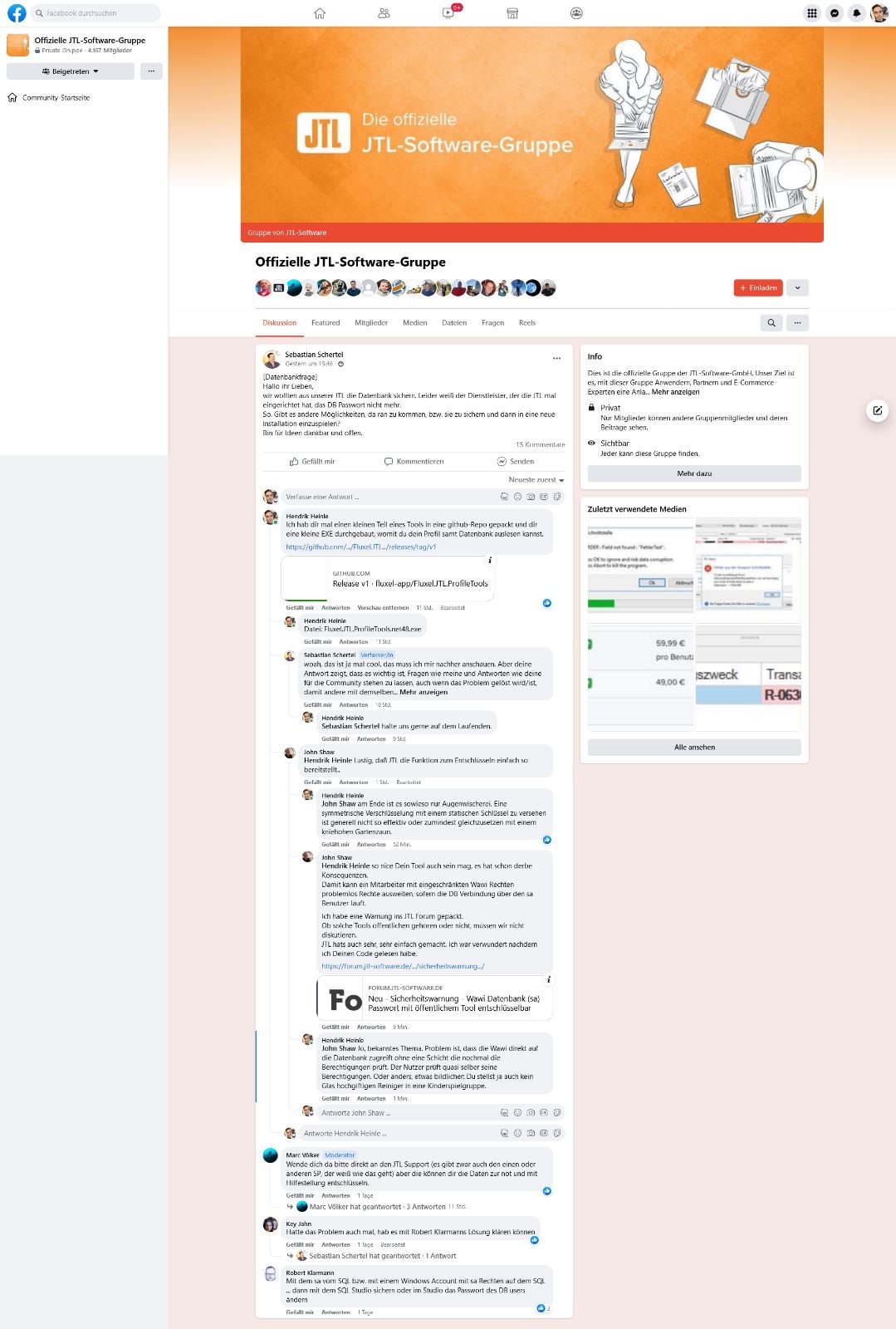

In der JTL-Facebookgruppe gab es eine Diskussion, dass ein Nutzer sein Datenbank-Passwort >verloren< hat. Daraufhin stellte ein Entwickler ein kostenloses Tool auf GitHub zur Verfügung, um die Zugangsdaten auszulesen und zu verändern.

In der Folge wurde dann diese Warnung im JTL-Forum gepostet:

Moin,

heute wurde über einen öffentlichen Kanal ein Tool samt Quellcode durch einen Programmierer in die Welt entlassen, welches in der Lage ist, die in der Registry gespeicherten, verschlüsselten Wawi Datenbank Zugangsdaten zu entschlüsseln.

Als Konsequenz kann ein einfacher Wawi Anwender (z.B. Mitarbeiter) diese Zugangsdaten nun auslesen. Erweiterte Rechte zum Ausführen des Tools benötigt der Nutzer nicht.

Dies ist insb. dann problematisch, wenn die Datenbank Verbindung über den sa Benutzer aufgebaut wird, der Anwender aber aus Vertraulichkeitsgründen eigentlich weniger Rechte haben soll und ihm die Rechte lediglich per Wawi Rechteverwaltung zugeteilt wurden.

Mit den ausgelesenen Zugangsdaten kann man sich anschließend einfach per MS SQL Studio als sa Nutzer anmelden und hat die komplette Kontrolle über die Datenbank.

Es war bisher schon klar, dass dieses Problem theoretisch besteht, jedoch war das Wissen die Daten zu entschlüsseln nicht öffentlich verfügbar.

John

Was bedeutet das nun für die JTL-Nutzer?

Mitarbeiter der Händler, welche durch die Rechteverwaltung keinen Vollzugriff auf die Warenwirtschaft haben, sind so in der Lage, die Datenbestände zu manipulieren oder sogar vollständig schnell zu löschen. Hierdurch entsteht ein erhebliches Risiko, da nicht jeder Mitarbeiter immer freundlich ist. Er hat somit die Möglichkeit z. B. durch eine Löschung sein >altes< Unternehmen nachhaltig zu schädigen.

Besonders dann, wenn Hoster der JTL-Wawi eine Lücke haben, können sogar Wettbewerber ohne große Herausforderung Zugriff auf diese Daten erlangen.

Warum schließt JTL das Leck nicht?

Unbekannt ist, warum JTL seine Kunden diesem bekannten Leck weiterhin aussetzt. Laut der Schilderung des Nutzers >John< im JTL-Forum ist diese Lücke seit längerem bekannt.

Dieser Bericht ist wieder schlecht recheriert – das liegt in der Natur der Sache bei diesen Applikationen bzw. Anwendungen. Tausende andere Softwarelösungen können auf dem gleichen Wege entschlüsselt werden. Passwörter dienen im wesentlichen, den Zugriff durch externe Dritte zu verhindern. Intern können immer Daten geklaut werden – hier wird eine mögliche Straftat beschrieben – der Artikel ist eine glatte 5 – mangelhaft.